Ein neues Malware-as-a-Service DuckLogs

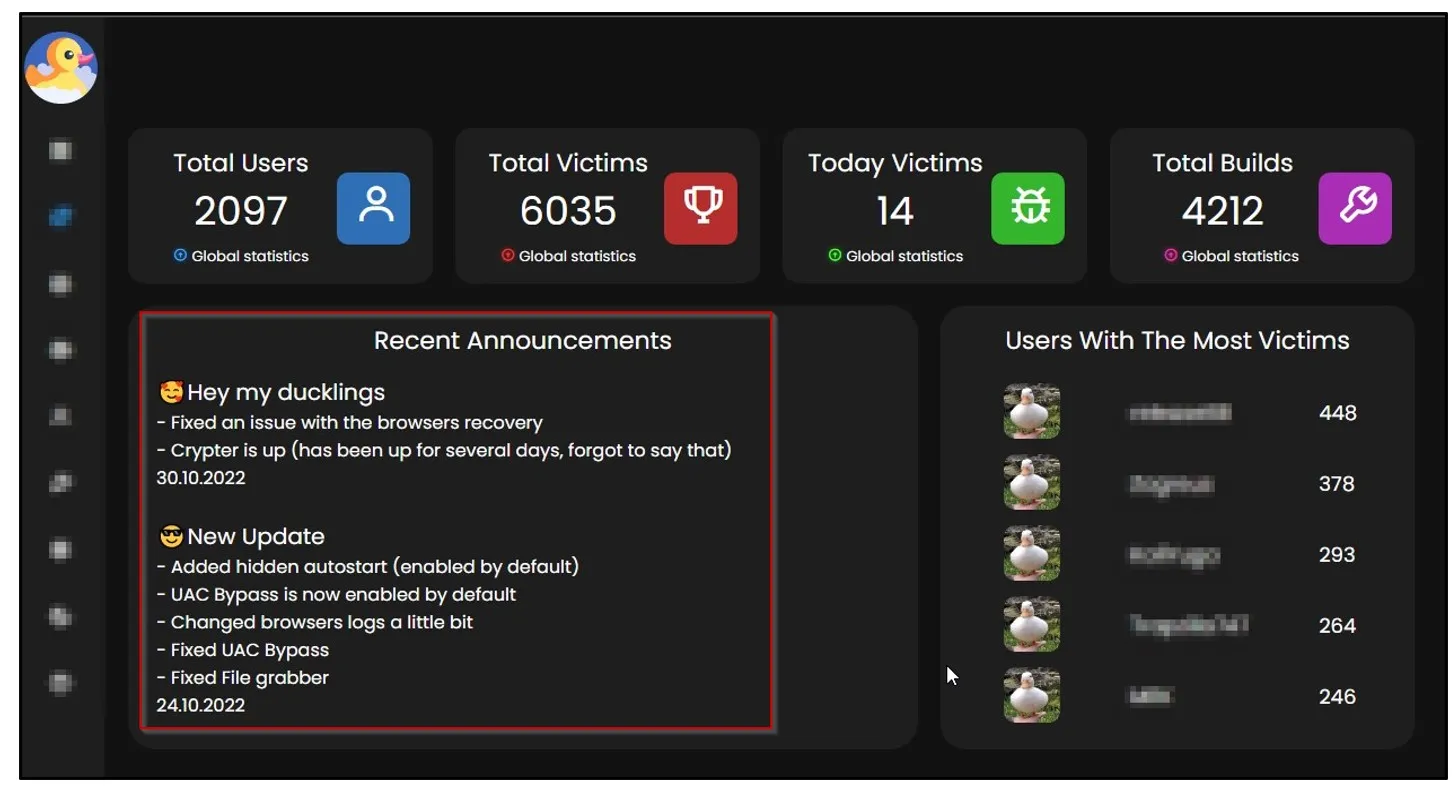

Malware-Forscher von Cyble haben einen neuen Malware-as-a-Service namens DuckLogs online entdeckt. Die Webseite behauptet, dass sie bereits über zweitausend Kunden hat, die über sechstausend erfolgreiche Angriffe durchgeführt haben.

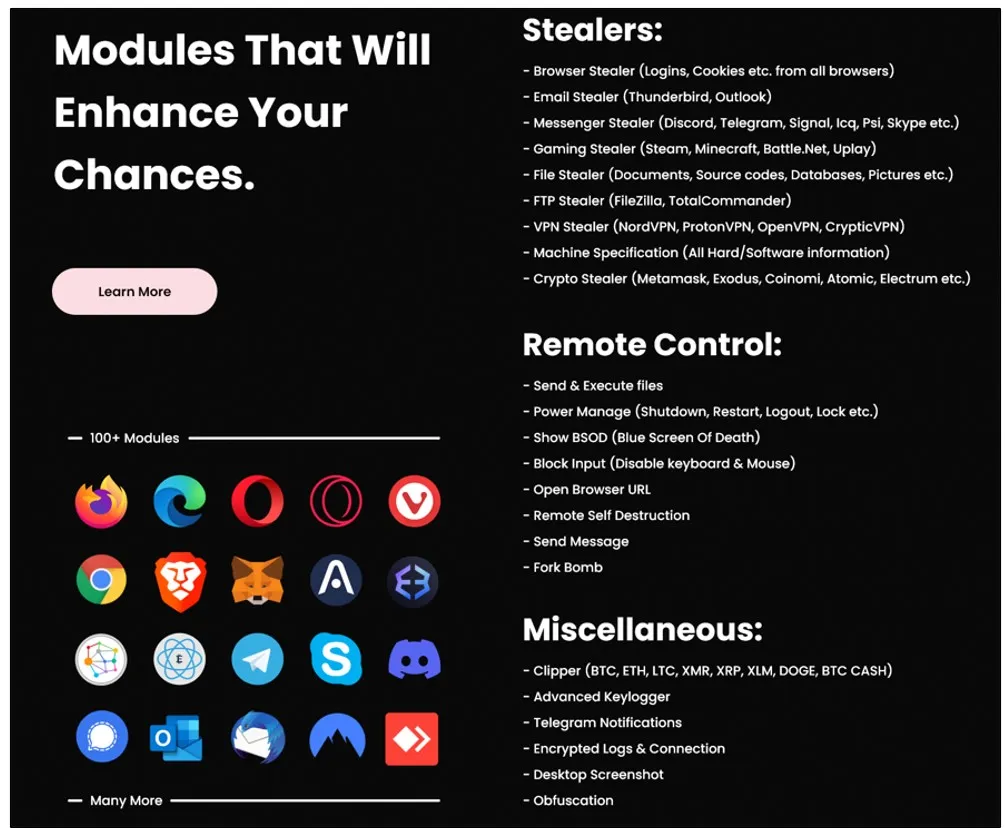

Es wird eine breite Palette von Funktionen angegeben, die es Ihnen ermöglichen, Dateien, E-Mails, Passwörter, Browserverläufe, Krypto-Wallets zu stehlen, die Fernsteuerung von Geräten zu übernehmen und vieles mehr.

Cyberkriminelle verwenden zahlreiche Techniken, um die Entdeckung zu erschweren. Die Forscher gehen davon aus, dass die Verbreitung dieser Malware über E-Mails erfolgt, aber die Verbreitungskanäle sind nicht darauf beschränkt.

Wie ähnliche Dienste bieten sie eine breite Palette von Funktionen, die verschiedene Arten von ausgeklügelten Angriffen zu relativ geringen Kosten ermöglichen, selbst für Angreifer ohne ein hohes Maß an Wissen in der Cyberkriminalität. Dadurch erhöht sich die Wahrscheinlichkeit, dass auch Ihr Gerät, Ihr Netzwerk oder Ihr Unternehmen kompromittiert wird, erheblich. Denn jetzt kann jeder ein Hacker werden, der raffinierte Angriffsmethoden anwendet.

Ein weiteres Merkmal dieses Services ist eine noch größere Funktionserweiterung. Das ist ein Problem, denn wenn ein Hacker die erste Schwelle überwunden hat, kann er fast alle sensiblen Informationen stehlen, vollen Zugriff auf das Gerät erhalten und Sie sogar daran hindern, den Computer zu benutzen.

Daher ist der Schutz vor dieser Malware äußerst wichtig. Nach den vorliegenden Informationen gibt es mehrere Stellen, an denen Sie sich schützen können.

Denn es scheint, dass die Verbreitung durch Phishing erfolgt. So kann eine E-Mail mit Malware gefiltert oder ein bösartiger Anhang blockiert werden.

Dateien, die DuckLogs enthalten oder enthalten könnten, werden untersucht und in die Datenbank aufgenommen, damit sie von Antivirenprogrammen überprüft werden können. Das Problem ist jedoch, dass Angreifer den Code ständig verbessern und verändern können, was die Wirksamkeit dieser Maßnahmen verringert. Selbst wenn ein Antivirenprogramm über eine Datenbank mit allen früheren Versionen dieser Malware verfügt, kann es sein, dass es eine neue Version nicht erkennt.

Der Virus kann auch durch das Verhalten von Dateien erkannt werden, aber in diesem Fall haben wir eine breite Funktionalität, und daher sehr variables Verhalten. Um diese Malware zu erkennen, muss man daher ein Dutzend Anwendungen konfigurieren, die verschiedene Aspekte des Programmverhaltens auf Verdachtsmomente hin überwachen. Der Vorteil dieses Ansatzes besteht darin, dass die Einrichtung solcher Maßnahmen, ähnlich wie bei der E-Mail-Filterung, weniger von Viren-Updates abhängig ist und auch einen Schutz vor anderen Cyberangriffen bietet.

Im Gegensatz zu Ransomware kann diese Malware die vollständige Kontrolle über das infizierte Gerät übernehmen. Das macht es viel schwieriger, diese Software zu entfernen, Daten wiederherzustellen und den normalen Betrieb des Geräts zu gewährleisten. Daher ist die Verhinderung der Infizierung eine wichtige Aufgabe.

Leider nimmt die Anzahl und Raffinessen von Malware nicht ab, was eine höhere Komplexität und eine Ausweitung der Cyberabwehr erfordert. Zum Glück haben Sie uns, wir überwachen die neueste Malware, wenden die wirksamsten Schutzinstrumente an und implementieren sie für Sie.

Kommentar von Vadym Khvoinytskyi

Quelle: